[서울=뉴스핌] 차상근 기자 = 북한이 미국 연방정부 산하 국제방송국인 미국의소리방송(VOA) 한국어 서비스 기자를 사칭해 연구기관 관계자를 해킹하려던 시도가 적발됐다고 자유아시아방송(RFA)이 2일(현지시간) 보도했다.

RFA에 따르면 미국의 사이버 보안업체 헌트레스 랩스(Huntress Labs)는 전날 낸 보고서에서 북한 당국에 의해 운영되는 위협 행위자, 즉 북한 해커가 지난 2월 말부터 특정 집단을 표적하는 '지능형지속위협(APT)' 사이버 공격을 시도했다고 밝혔다.

이번 공격 시도에는 북한 해커가 세계 최대 컴퓨터 기업인 '마이크로소프트(MS)'의 공식 웹사이트인 것처럼 보이는 가짜 웹사이트를 만들어 공격을 시도했던 때와 같은 '아기상어(BabyShark)'라는 악성코드가 사용됐다고 전했다.

악성코드 '아기상어'는 과거 북한 정찰총국 산하 해커 조직 '김수키(Kimsuky)'가 사용해 지난 2018년 11월 서방에 처음 알려졌다.

이 업체 존 해먼드 안보 수석연구원은 RFA와의 인터뷰에서 "이번 미국 연구기관 공격 시도에는 김수키가 배후에 있을 가능성이 있다"며 "김수키가 사용하는 특정한 기술을 발견했고 조직의 활동 동향 분석과 같은 맥락에 있다고 본다"고 밝혔다.

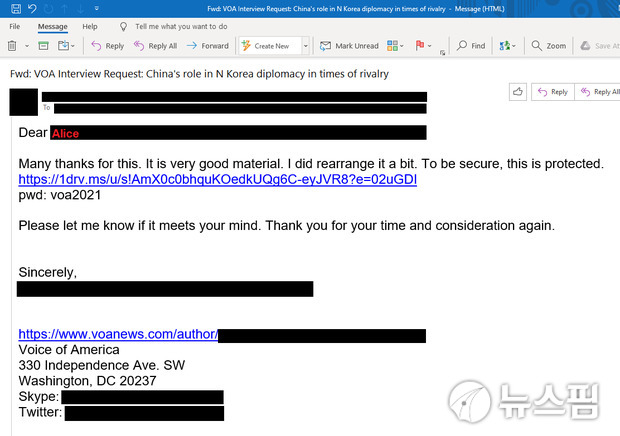

보고서는 북한 측 해커가 VOA 한국어서비스 기자로 위장해 '앨리스'(가명)라는 연구기관 관계자와의 인터뷰를 요청하는 이메일을 보냈고, 궁극적으로 해킹을 시도했다고 설명했다.

이들은 세계 최대 인터넷 검색 업체인 구글의 저장공간인 '구글 드라이브'를 이용해 1개 이상의 파일을 압축한 형식인 zip. 파일을 전달했고 그 중 악성코드가 발견된 MS의 워드(doc.) 문서가 포함됐다고 덧붙였다.

보고서는 이러한 시도가 이메일을 받아 문서를 열람하면 자동으로 악성코드에 감염되는 '스피어 피싱' 방식이며, 파일의 제목은 'VOA_Korea zip.'이었다고 밝혔다.

RFA는 김수키의 공격으로 추정되는 이러한 해킹 시도는 일종의 미끼를 사용하는 데 매우 정교하며 의뢰인인 '앨리스'에게 미끼를 보내기 전 신뢰를 쌓은 후 악성 파일을 공유했다고 전했다.

skc8472@newspim.com

영상

영상