[서울=뉴스핌] 박우진 기자 = 경찰청 국가수사본부 안보수사국은 국가사이버위기관리단과 공조해 북한 해킹조직들의 국내 방산기술 탈취 공격을 확인하고 보안조치를 취했다.

23일 경찰청에 따르면 국수본 등은 해킹에 가담한 북한 해킹조직은 라자루스, 안다리엘, 김수키 등으로 방산업체를 직접 침투하기도 했고, 상대적으로 보안이 취약한 방산 협력업체를 해킹해 업체의 서버 계정정보를 탈취한 후 주요 서버에 무단으로 침투해 악성코드를 유포한 것으로 확인됐다.

이번 사건은 경찰청이 국가사이버위기관리단 등 관계기관과 사이버 위협 정보 공유를 통해 공격 수법을 확인했다. 경찰은 아이피(IP) 주소, 경유지 구축 방법, 공격에 사용된 악성코드를 근거로 이번 사건을 북한 해킹조직의 소행으로 판단했다.

경찰은 방위사업청 등 관계기관과 합동으로 올해 1월 15일부터 2월 16일까지 특별점검을 실시해 피해 보호조치를 병행했다. 점검 과정에서 일부 피해업체들은 경찰의 연락을 받기 전까지 해킹 피해 사실을 모르고 있었다.

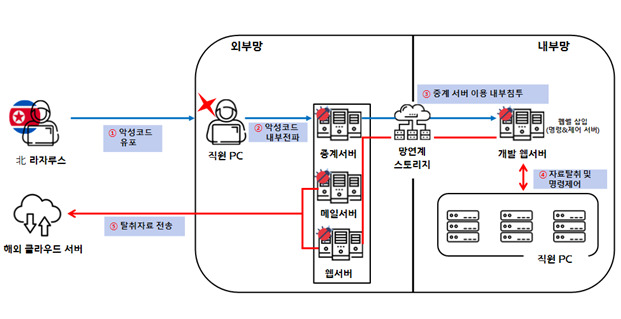

각 해킹조직별로 공격 유형에는 차이가 있었다. 라자루스 해킹조직은 2022년 11월경 방산업체의 외부망 서버를 해킹해 악성코드에 감염시킨 후 망 연계시스템의 관리 소홀을 틈타 포트를 통해 회사 내부망에 침입했다.

개발팀 직원 컴퓨터 등 내부망의 중요자료를 수집해 해외 클라우드 서버로 자료를 빼돌렸다. 경찰은 컴퓨터 6대에서 자료가 유출된 사실과 피해업체와 해외 클라우드 서버 분석을 통해 유출된 자료의 흔적도 확인했다.

안다리엘 해킹조직은 2022년 10월경 방산 협력업체의 서버를 유지 보수하는 업체 직원의 계정을 탈취해 악성코드를 감염시키면서 방산 자료를 탈취했다.

이는 서버 유지 보수 업체 직원의 개인 상용 전자우편 계정정보를 탈취한 뒤 사내 전자우편으로 접속해 전자우편 송수신 자료를 탈취한 것이다. 일부 직원들이 상용 전자우편 계정과 사내 업무시스템 계정을 같이 사용하는 허점을 이용한 것으로 보인다.

김수키 해킹조직은 회사 내에서 사용하는 그룹웨어 전자우편 서버의 취약점을 악용했다. 이들은 2023년 4~7월 방산 협력업체 전자우편 서버에서 로그인 없이 외부에서 전자우편으로 송수신한 대용량 파일을 다운로드 할 수 있는 점을 악용해 피해업체의 기술자료를 탈취했다.

경찰은 방산기술을 대상으로 한 북한의 해킹 시도가 지속해서 이어질 것으로 전망됨에 따라 방산업체 뿐만 아니라 협력업체에 ▲내외부망 분리 ▲전자우편 비밀번호 주기적인 변경과 2단계 인증 등 계정 인증 설정 ▲인가되지 않은 아이피(IP)와 불필요한 해외 IP 접속 차단 등의 보안 조치를 강화해 줄 것을 당부했다.

경찰 관계자는 "앞으로도 북한 등 국가배후 해킹조직 추적 수사를 지속하고, 사이버 공격 동향과 대응 사례를 방위사업청, 국가사이버위기관리단 등 관계기관과 적극적으로 공유해 국가안보의 위협에 선제적으로 대응하겠다"고 말했다.

krawjp@newspim.com

영상

영상